Paano mai-secure ang isang PC

Nilalaman

Ang wikiHay ay isang wiki, na nangangahulugang maraming mga artikulo ay isinulat ng maraming may-akda. Upang lumikha ng artikulong ito, 33 katao, ang ilang hindi nagpapakilalang, ay lumahok sa edisyon nito at ang pagpapabuti nito sa paglipas ng panahon.Mayroong 17 sanggunian na binanggit sa artikulong ito, nasa ibaba sila ng pahina.

Bumili ka lang ng isang computer para sa iyong mga personal na aktibidad at nais mong mai-secure ito? Kakailanganin mong mag-install ng isang firewall, isang antivirus, at software sa pagtuklas ng malware. Kailangan mo ring mag-install ng isang encryption at anonymization system upang maprotektahan ang iyong pribadong data, ngunit ito ay masyadong malaki ng isang paksa upang masakop sa artikulong ito. Hindi bababa sa malaman na ang pisikal na proteksyon ng data ay minsan ay pumipinsala sa proteksyon ng iyong privacy. Sa pamamagitan ng pag-defragment ng iyong hard drive, paglikha ng mga puntos ng pagpapanumbalik, at paggawa ng mga backup, ang iyong data ay mas madaling mabawi kung sakaling may mga problema, ngunit mas madaling magnanakaw.

Kung nais mong gamitin ang iyong computer upang kumonekta sa Internet, magbahagi ng mga file mula sa isang USB stick at gawing ma-access ng ibang tao ang iyong computer, kung gayon ang artikulong ito ay para sa iyo. Kung hindi ito ang kaso, ilan lamang sa mga pamamaraan na ipinaliwanag dito ay sapat upang mapanatili ang iyong PC.

yugto

-

Pumili ng isang operating system ayon sa antas ng seguridad nito. Ang mga sistema ng Linux ay itinuturing na mas mahina laban sa mga system ng Windows dahil mas mababa ang apektado ng mga virus. Ang OpenBSD (Unix system) ay idinisenyo lalo na para sa mga kadahilanang pangseguridad. Kapag pinili ang iyong operating system, dapat mong tanungin ang iyong sarili kung ang operasyon ay limitado ng mga account ng gumagamit, ano ang mga pahintulot sa mga file at kung regular itong na-update. Siguraduhin na pana-panahong i-update ang mga pag-update ng seguridad ng system, ngunit gawin din ang mga naaangkop sa software. -

Pumili ng isang web browser batay sa antas ng seguridad nito. Ang mga Vulnerability sa naturang software ay maaaring payagan ang malware na makahawa sa iyong computer habang nagba-browse sa Internet. Siguraduhin na huwag paganahin ang mga script gamit ang isang extension tulad ng Nokrip, Privoxy, o Proxomitron. Maging interesado sa kung ano ang mga independiyenteng eksperto sa seguridad (tulad ng mula sa US-CERT) at mga hacker ay maaaring sabihin tungkol sa mga kahinaan ng ilang mga browser. Ang Google Chrome ay itinuturing na medyo ligtas dahil nag-aalok ito ng tampok na "sandbox" na nagpoprotekta sa system laban sa mga pag-atake ng malware at binabawasan ang panganib ng pagkalat ng mga virus sa computer. -

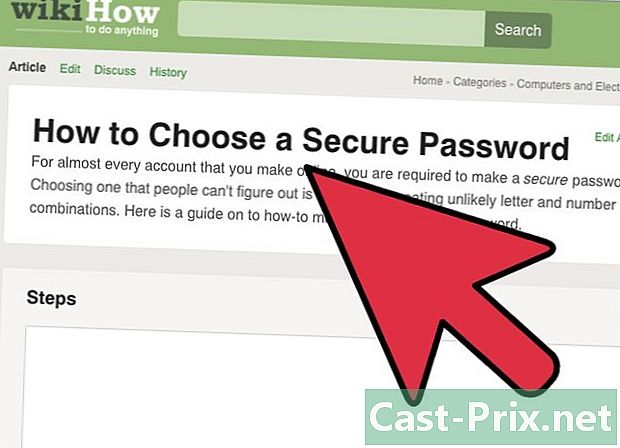

Pumili ng mga malakas na password. Gawin itong pag-iingat kapag nagtatakda ng pag-access sa iyong computer, email account o aparato tulad ng isang router. Pumili ng mga orihinal na salita dahil ibinabase ng mga hacker ang kanilang mga pag-atake sa mga password gamit ang matapang na puwersa ng pagkalkula ng mga computer, ngunit din ang mga diksyonaryo. -

Mabawi lamang ang mga file mula sa ligtas na mapagkukunan. Kapag nag-download ka ng software, gawin ito mula sa mga opisyal na site, site na kilalang-kilala at kilala para sa kanilang seguridad (tulad ng softpedia, pag-download, snapfile, tucows, fileplanet, betanews o sourceforge) o mga site ng imbakan kung gumagamit ka ng Linux. -

Mag-install ng isang mahusay na antivirus. Napakahalaga na gawin mo ito kung regular kang gumagamit ng software ng peer-to-peer. Ang Antivirus ay dinisenyo upang huwag paganahin ang pinakabagong malware, maging ito ay mga virus, Trojans, keystroke, rootkits, o bulate. Tingnan kung ang iyong antivirus ay nag-aalok ng proteksyon ng real-time, on demand o pagkatapos ng isang kahilingan sa pag-access. Tingnan din kung nag-aalok ito ng isang pagsusuri sa Euristic ng mga file. Ang Avast at AVG ay dalawang libreng produkto ng antivirus na may mahusay na reputasyon. I-download ang isa, i-install ito sa iyong operating system at regular itong i-scan ang iyong hard drive. Tiyaking tiyakin na ang iyong database ng virus ay regular na na-update. -

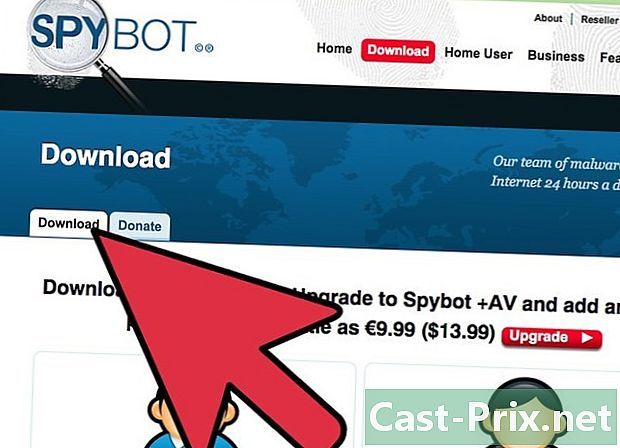

Mag-download at mag-install ng software na neutralisahin ang spyware. Pumili ng software tulad ng "Spybot Search and Wasakin", "HijackThis" o "Ad-Aware" at regular itong i-scan ang iyong hard drive. Kung kailangan mong ikonekta ang iyong computer sa Internet, napakahalaga na gumamit ka ng isang antivirus at software tulad ng "Spybot" na neutralisahin ang spyware at iba pang mga malware. Mayroong maraming mga website na naglalagay ng malisyosong code sa isang computer sa pamamagitan ng pagsasamantala sa mga butas ng seguridad sa browser na "Internet Explorer". Mahalagang maiwasan ang ganitong uri ng pinsala, dahil ang mga code na ito ay maaaring gumawa ng maraming pinsala kahit na bago pa mapagtanto ng may-ari ng computer na nahawahan ang kanyang makina. -

Mag-download at mag-install ng isang firewall. Maaari mong piliin ang ZoneAlarm, Comodo, Kerio o WinRoute sa isang Windows system habang ang Linux ay madalas na nag-aalok ng mga Iptables nang default. Kung gumagamit ka ng isang router, mayroon kang isang karagdagang layer ng seguridad kasama ang hardware na firewall na binuo dito. -

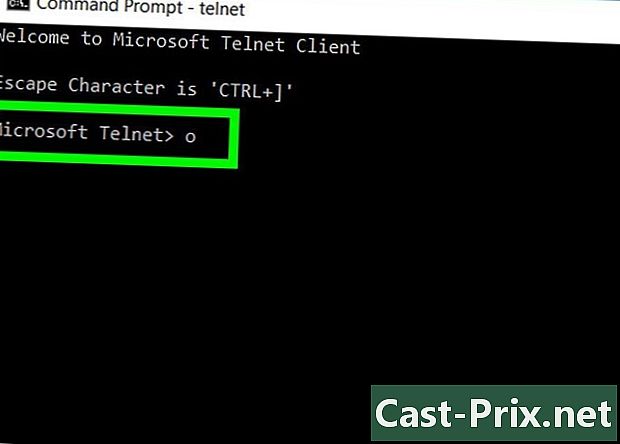

Isara ang lahat ng mga port sa iyong makina. Ang mga hacker ay nag-scan ng mga port sa mga malalayong computer upang subukang maghanap ng isa kung saan maaari silang magpadala ng mga tagubilin upang kontrolin ang makina. Ang lahat ng mga port ay sarado sa pamamagitan ng default sa mga system ng Linux. -

Magsagawa ng mga pagsubok sa panghihimasok. Magsimula sa pamamagitan ng pag-ping sa iyong sariling makina at pagkatapos ay gumawa ng isang simpleng pag-scan gamit ang Nmap. Maaari mo ring gamitin ang Backtrack sa ilalim ng Linux. -

Pagsubok ng panghihimasok software tulad ng Ossec. Maaari mo ring gamitin ang Tripwire o RkHunter. -

Huwag kalimutan na mag-isip tungkol sa kaligtasan ng materyal mismo. Tandaan na magkaroon ng isang sistema ng pag-lock ng uri ng Kensington kung nagmamay-ari ka ng isang laptop na dala mo at ginagamit sa iba't ibang mga lokasyon. Maaari ka ring lumikha ng isang password sa BIOS ng iyong computer upang maiwasan ang sinumang gumamit ng iyong makina o panlabas na drive kung hindi ito awtorisado. Huwag gumamit ng USB drive o panlabas na drive upang maiimbak ang iyong pinakamahalagang data, dahil ang mga media na ito ay maaaring mas madaling magnanakaw o mawala.- Kung natatakot ka sa pagnanakaw, ang pag-encrypt ay maaaring maging isang napakagandang paraan upang ma-access ang iyong personal na data. I-encrypt ang hindi bababa sa data na naka-imbak sa iyong folder ng gumagamit. Maaaring makaapekto ito sa pagganap ng iyong computer, ngunit siguraduhin mong tiyakin na ang sensitibong data (halimbawa, ang data sa pagbabangko) ay hindi mahuhulog sa mga maling kamay. Sa Windows at Linux, maaari mong gamitin ang FreeOTFE, ngunit din Truecrypt sa ilalim ng parehong mga operating system at OS X. Sa OS X (bersyon 10.3 o mas bago), pumunta sa "System Kagustuhan Security" at i-click ang "FileVault" upang simulan ang pamamaraan ng pag-encrypt na maaaring tumagal ng ilang minuto sa ilang oras depende sa dami ng data na maproseso. Sa ilalim ng Linux Ubuntu (bersyon 9.04 o mas bago), sa mga hakbang 5 at 6 ng pag-install, maaari kang pumili upang i-encrypt (kasama ang "Ecryptfs)) ang" Home "folder na kung saan ay maa-access (naka-decrypted na data) lamang sa isang salita mula sa pumasa.